Mehr als 150 Journalistinnen und Journalisten berichten rund um die Uhr für Sie über das Geschehen in Deutschland und der Welt.

Zum journalistischen Leitbild von t-online.Smarte Geräte, Autos und Prothesen Wie Hacker 2019 unser Leben bedrohen

Dank 5G lassen sich mehr Geräte miteinander vernetzen als bisher. Für Hacker eröffnen sich dadurch neue Angriffsmöglichkeiten. Ein Überblick über mögliche Bedrohungen für Heim, Auto – und Körper.

Am Donnerstag endete die größte Mobilfunk-Messe Europas: der Mobile World Congress (MWC). Das beherrschende Thema: 5G. Auf der Messe präsentierten viele Aussteller die Möglichkeiten der neuen Technologie: Mit 5G sind Downloadgeschwindigkeiten von bis zu 1,25 Gigabyte pro Sekunde möglich. Die Latenzzeiten fallen auf unter eine Millisekunde. Zukunftstechnik wie autonom fahrende Autos kann mit solchen Geschwindigkeiten Realität werden.

Dank der neuen 5G-Technologie soll auch die Zahl vernetzter Geräte weltweit steigen. Diese smarten Geräte – vom Wasserkocher zum Sprachassistenten – kommunizieren über das Internet miteinander. So kann der Nutzer dem Sprachassistenten beispielsweise befehlen, die smarte Haustür zu öffnen. Laut "Statista" soll es bis 2020 etwa 50 Milliarden vernetzte Geräte weltweit geben. Diese können das Leben von Menschen erleichtern. Doch sie bergen auch Sicherheitsgefahren – davor warnten verschiedene Sicherheitskonzerne auf dem MWC.

Wenn der Hacker das smarte Haus übernimmt

Vladislav Iliushin von Avast zeigte auf dem Stand des Antivirenherstellers, wie Hacker ein vernetztes Heim angreifen: Sie können beispielsweise auf den smarten Lautsprecher zugreifen. Mithilfe der Lautsprecher können Kriminelle Sprachbefehle an den Sprachassistenten geben: wie in Online-Shops mit hinterlegten Zahlungsdaten einzukaufen oder die smarte Haustür zu öffnen.

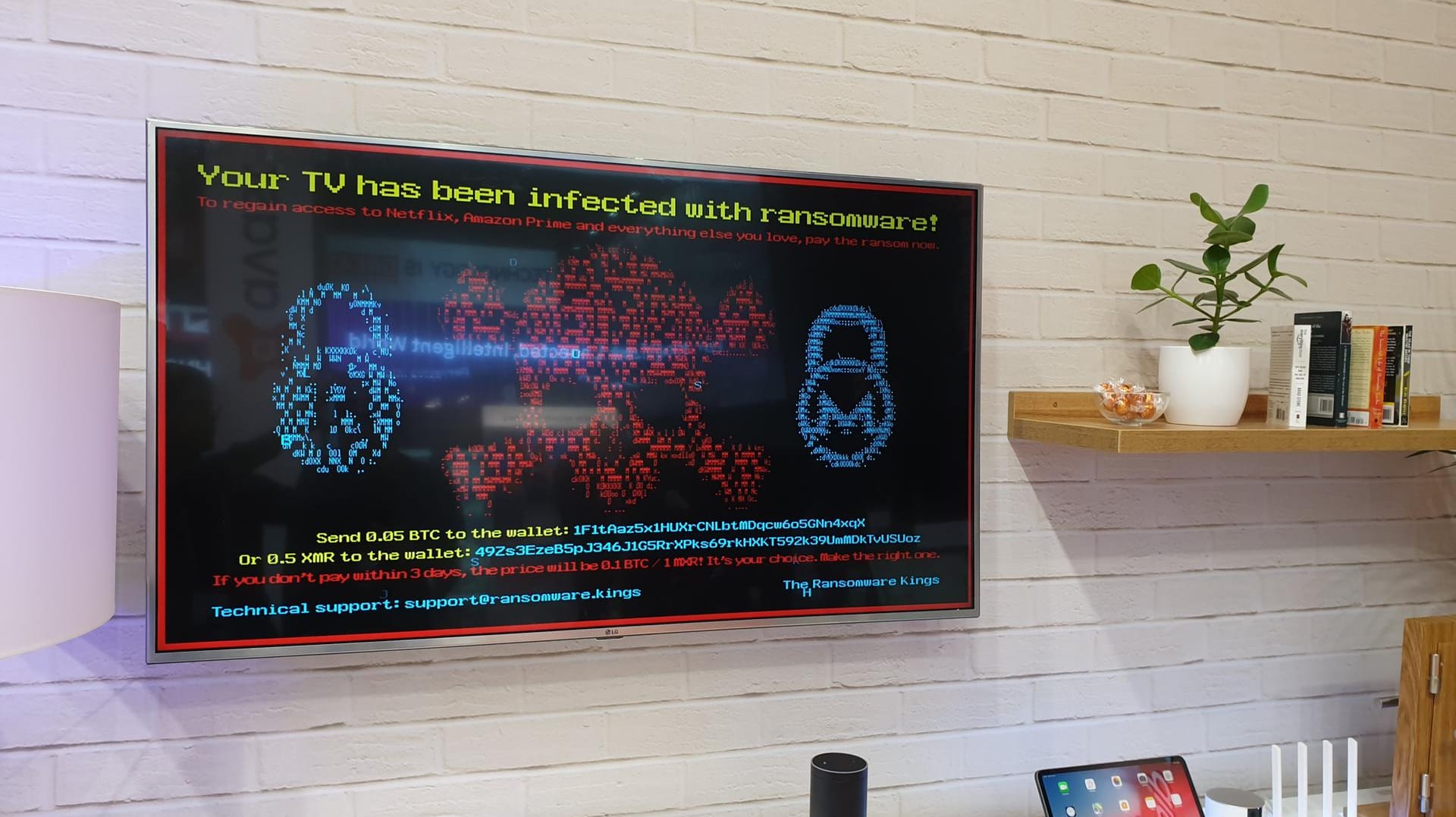

Zudem können Kriminelle smarte Lampen zum Flackern bringen oder auf dem smarten Fernseher eine Lösegeldforderung zeigen. Wer wieder TV gucken möchte, muss das Gerät von Netz trennen. Dabei reiche es, wenn ein smartes Gerät unsicher ist, um das ganze Netzwerk für Angriff anfällig zu machen.

Kriminelle nutzen spezielle Suchmaschinen, um das Internet nach unsicheren Geräten zu scannen. Laut einem Sicherheitsbericht von Avast finden sich in knapp 40 Prozent der Haushalte mit vernetzten Geräten mindestens ein Produkt, das für Angriffe anfällig ist. Darunter sind auch viele Sicherheitskameras, sagt Vladislav Iliushin: "Sie werden nicht glauben, wie viele halbnackte Leute ich bei den Untersuchungen gesehen habe."

Um sich zu schützen, sollten Nutzer darum das Standard-Passwort von Routern oder anderen Geräten ändern und Updates sofort installieren. Das sagt auch Jelle Tadema vom Sicherheitskonzerns SAM. Tadema erklärt, dass Hacker sogenanntes Portscanning betreiben und nach Schwachstellen im System suchen. "Sind die Angreifer erst einmal im System, können sie auf sensible Daten zugreifen und damit zum Beispiel Identitätsdiebstahl betreiben", sagt Tadema. "Auch können sie die Geräte in einem Botnetz bündeln." Bei einem Botnetz nutzen Kriminelle die Rechenkraft gekaperter Systeme, um größere Seiten anzugreifen. Mehr zu Botnetzen und welche Gefahren noch in IoT-Geräten lauern, lesen Sie in diesem Interview.

Angriffe auf vernetzte Autos

Immer mehr moderne Autos sind auf irgendeine Weise vernetzt: Der Autoschlüssel funktioniert beispielsweise per Funk, statt dass er ins Fahrzeug gesteckt werden muss. Die Autos können auch als WLAN-Hotspot dienen, bei einem Unfall ruft das Fahrzeug den Notdienst. Für solche und andere Funktionen ist in den Autos eine SIM-Karte verbaut. Zudem werden autonom fahrende Autos in Zukunft mit anderen Fahrzeugen kommunizieren, während sie gleichzeitig ihre Umgebung analysieren und mit Daten aus der Cloud abgleichen.

Sicherheitskonzern McAfee forscht an Gefahren durch vernetzte Autos: Auf dem MWC zeigen Raj Samani und Gary Davis von McAfee einige Ergebnisse. So konnten Sie das Kamerasystem von vernetzten Autos manipulieren. Ein Stoppzeichen ignorierte das Fahrzeug als Folge. Auch ließe sich statt dem Stoppzeichen für das Auto ein anderes Verkehrsschild darstellen, beispielsweise ein "Tempo 60"-Zeichen. Bereits 2018 warnte McAfee in einem Blogpost, dass kriminelle Hacker unter anderem auf Nutzerdaten im Auto zugreifen oder sogar das Auto sperren und eine Erpressungsnachricht auf dem Monitor des Bordcomputers anzeigen können.

"Das Auto ist wie ein Smartphone", sagt Gary Davis. "Auch die haben viele Angriffspunkte. Aber Autokonzerne isolieren die Systeme mittlerweile voneinander, um die Gefahren einzugrenzen." Raj Samani sieht die Zukunft optimistisch: "Jede Technologie hat Risiken. Ein Leben ohne Risiken ist unvorstellbar. Wir müssen daran arbeiten, sie zu mindern", sagt der Sicherheitsexperte. "Ich werde mir sicher ein autonom fahrendes Auto kaufen. Ich kann es kaum erwarten, zu fahren und schlafen zu können."

Kriminelle können bionische Prothesen angreifen

Sicherheitsexperten warnen bereits vor Angriffen auf Medizinprodukte wie Herzschrittmacher oder Insulinpumpen. Eine Schwachstelle in Herzschrittmachern der US-Firma Medtronic erlaubte Angreifern beispielsweise, ihre Opfer zu töten.

Auch Besitzer von smarten bionischen Prothesen sind in Gefahr. Das berichten Sicherheitsexperten des Antivirenherstellers Kaspersky auf dem MWC. Die Experten entdeckten Sicherheitslücken in der Software der smarten Prothese des Konzerns Motorica. Das Unternehmen produziert Prothesen für Kinder und Erwachsene. Die Geräte bieten unter anderen ein Display, einen NFC-Chip für kontaktloses bezahlen, Funktionen einer Smartwatch und haben eine SIM-Karte eingebaut. Dadurch kann Motorica statistische Daten der Nutzer erfassen.

Eben diese Daten lassen sich wegen Sicherheitslücken von Unbekannten abgreifen, schreibt Kaspersky. Die Sicherheitslücken erlauben Dritten, "auf private Daten von Gerätenutzern zuzugreifen, sie zu manipulieren, zu stehlen oder zu löschen". Bisher scheinen Unbekannte laut Kaspersky keinen Zugriff auf motorischen Funktionen der Prothese bekommen zu können.

Was Angreifer mit solchen Daten anfangen können, lasse sich bisher nicht sagen. "Wenn biomechanische Gliedmaßen jedoch intelligenter werden könnten Angriffe für Täter vorteilhafter sein", schreibt Kaspersky auf seiner Website. "Oder: Wenn Prothesen mit dem neuroimplantierten Gehirnchip verbunden werden, erhält der Angreifer Zugang zu etwas wertvollerem als Geld."

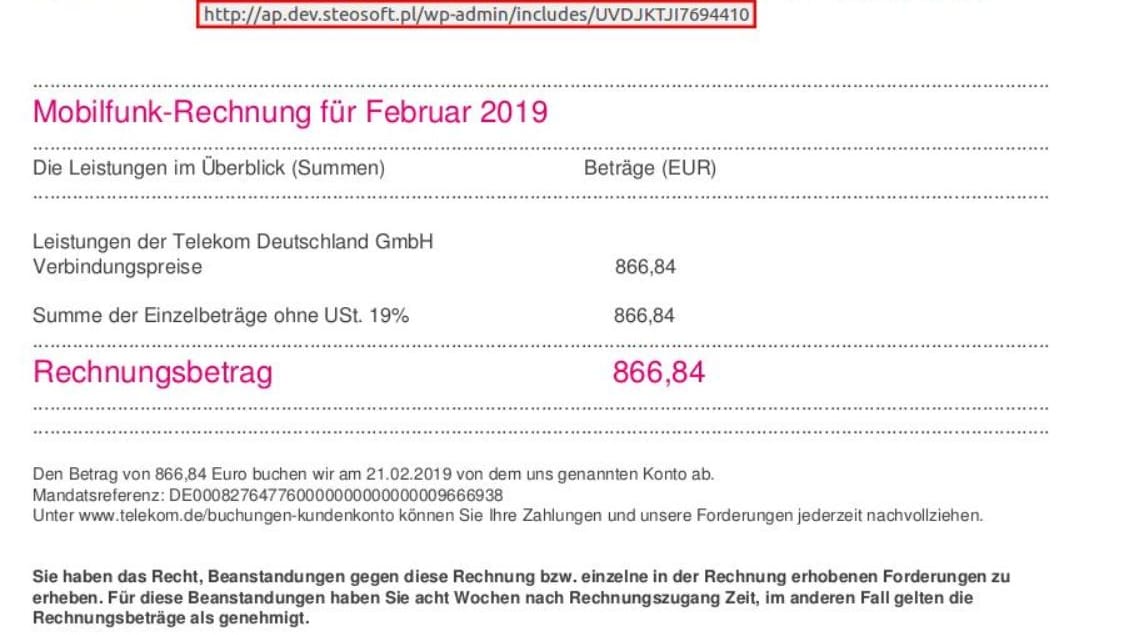

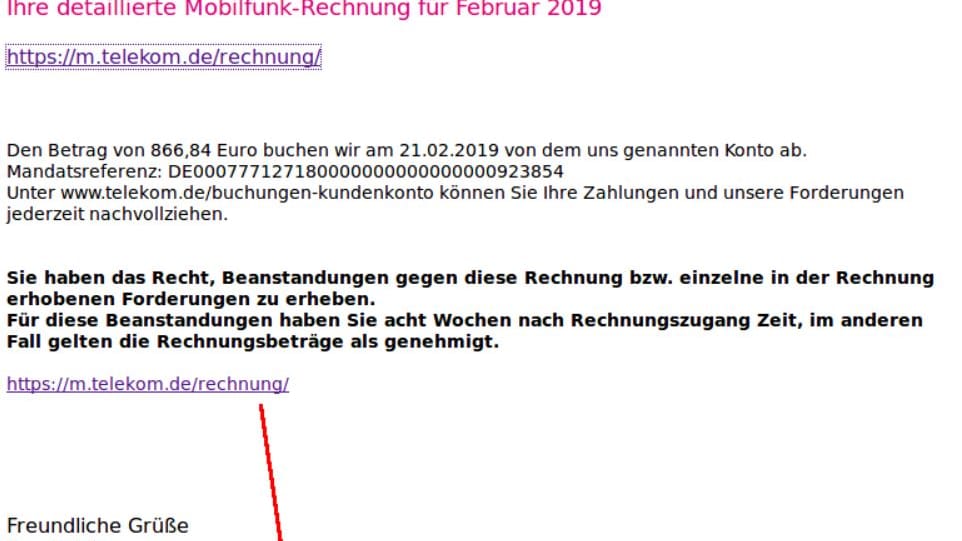

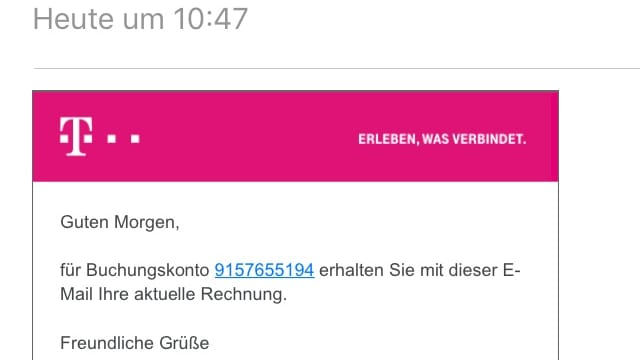

- Vorsicht: Kriminelle missbrauchen Ebay-Seite für Phishing-Versuch

- Gefährlicher Spam: Mit diesen Tricks wird der Emotet-Trojaner verbreitet

- WinRAR: Sicherheitslücke bedroht 500 Millionen Nutzer

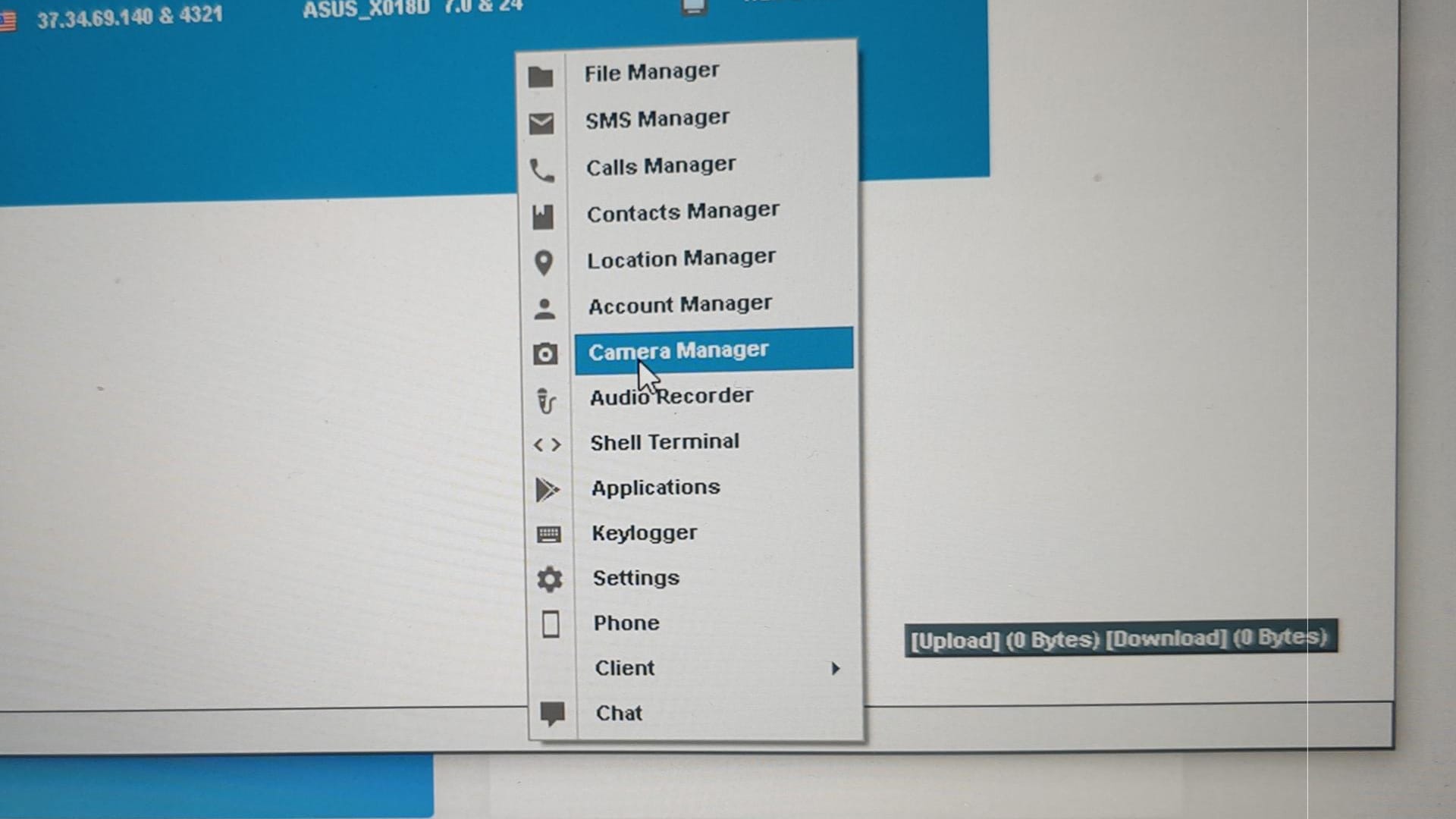

So einfach erstellen Kriminelle Fake-Apps für Android

Im Google Play Store finden sich immer wieder schädliche Apps. Wie einfach es ist, solche Schadprogramme zu erstellen, zeigt Sicherheitsexperte John Shier von Sophos. Shier nutzt dafür ein spezielles Programm, das im Internet erhältlich ist. Mit dem können Kriminelle den Code von gängigen Apps manipulieren. Mit diesen manipulierten Apps können Unbekannte auf alle Funktionen eines Smartphones ihrer Opfer zugreifen.

"Der Schadcode des Programms in unserem Beispiel wird sicher von Googles Schutzprogramm erkannt", sagt Shier. "Aber es gibt noch viele andere solcher Programme im Internet." Programmierkenntnisse brauchen Kriminelle dafür nicht. Wer keine Schadsoftware auf seinem Gerät installieren will, sollte vor allem auf den Namen und Hersteller der App achten. Auch Kommentare anderer Nutzer sollten Sie lesen: Vor allem die negativen geben oft Aufschluss über die jeweilige App.

- Eigene Recherche

- McAfee-Blog: "Today’s Connected Cars Vulnerable to Hacking, Malware" (englisch)

- McAfee-Blog: "DEFCON – Connected Car Security"

- heise online: "Hacker steuern Jeep Cherokee fern"

- Kaspersky: "How to Attack and Defend a Prosthetic Arm"

- ZDNet: "MWC 2019: Your bionic hand is now at risk from hackers"

Quellen anzeigen