Sicherheit für Privates So schützen Sie ihre Daten in Online-Speichern

Google Drive, OneDrive, iCloud und Co: Viele Anwender nutzen Cloudspeicherdienste um Daten von ihrer Festplatte auszulagern oder sie immer verfügbar zu haben. Doch sollten die Dienste gehackt werden, sind die eigenen Daten ungeschützt. Das muss nicht sein.

Wer auf einen Online-Speicherdienst setzt, sollte zumindest die sensibelsten Daten schützen, bevor er sie hochlädt – und zwar per Verschlüsselung. Nur so kann man sicher sein, der oder die Einzige mit Zugriff auf die Daten zu sein.

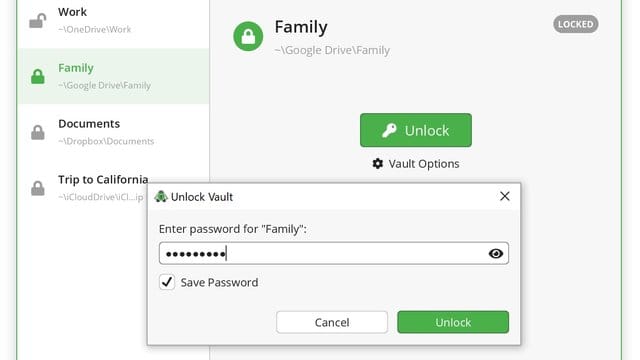

Ein Tool, das die Daten bereits auf dem jeweiligen Endgerät des Nutzers verschlüsselt, ist etwa Cryptomator. Der Nutzer legt darin einfach einen Tresor-Ordner an, der mit einem Passwort geschützt wird. Möchte man eine Datei verschlüsseln, genügt es, sie in diesem Ordner abzulegen. Während der Arbeit am PC kann man dann einfach auf die Datei zugreifen, da sie während der Nutzung durch den Anwender entsperrt ist.

Einfache Nutzung im Alltag

Synchronisiert man den Tresor-Ordner aber etwa mit Dropbox, Google-Drive oder einem anderen Cloud-Dienst, werden die Daten stets nur verschlüsselt in die Cloud geladen und sind dort vor Zugriff durch Dritte geschützt. Die Open-Source-Software des Entwicklers Skymatic bietet nicht nur einen Client für Windows- und Mac-Rechner.

Auch eine Linux-Version liegt vor und drei Rechner-Versionen sind privat kostenlosherunterzuladenund nutzbar. Es gibt sogar eine Android- und eine iOS-App, für die aber jeweils zehn Euro fällig werden. Mehr Informationen zur Software sowie die Links zu den Downloads für die jeweiligen Betriebssysteme findet man auf der Herstellerwebsite.

Die Software ist im Übrigen auch quelloffen, das heißt, dass Entwickler jederzeit die "Bauanleitung" des Programms einsehen und so überprüfen können, dass nicht doch irgendwelche Hintertüren in der Software vorhanden sind.

Nachrichtenagentur dpa