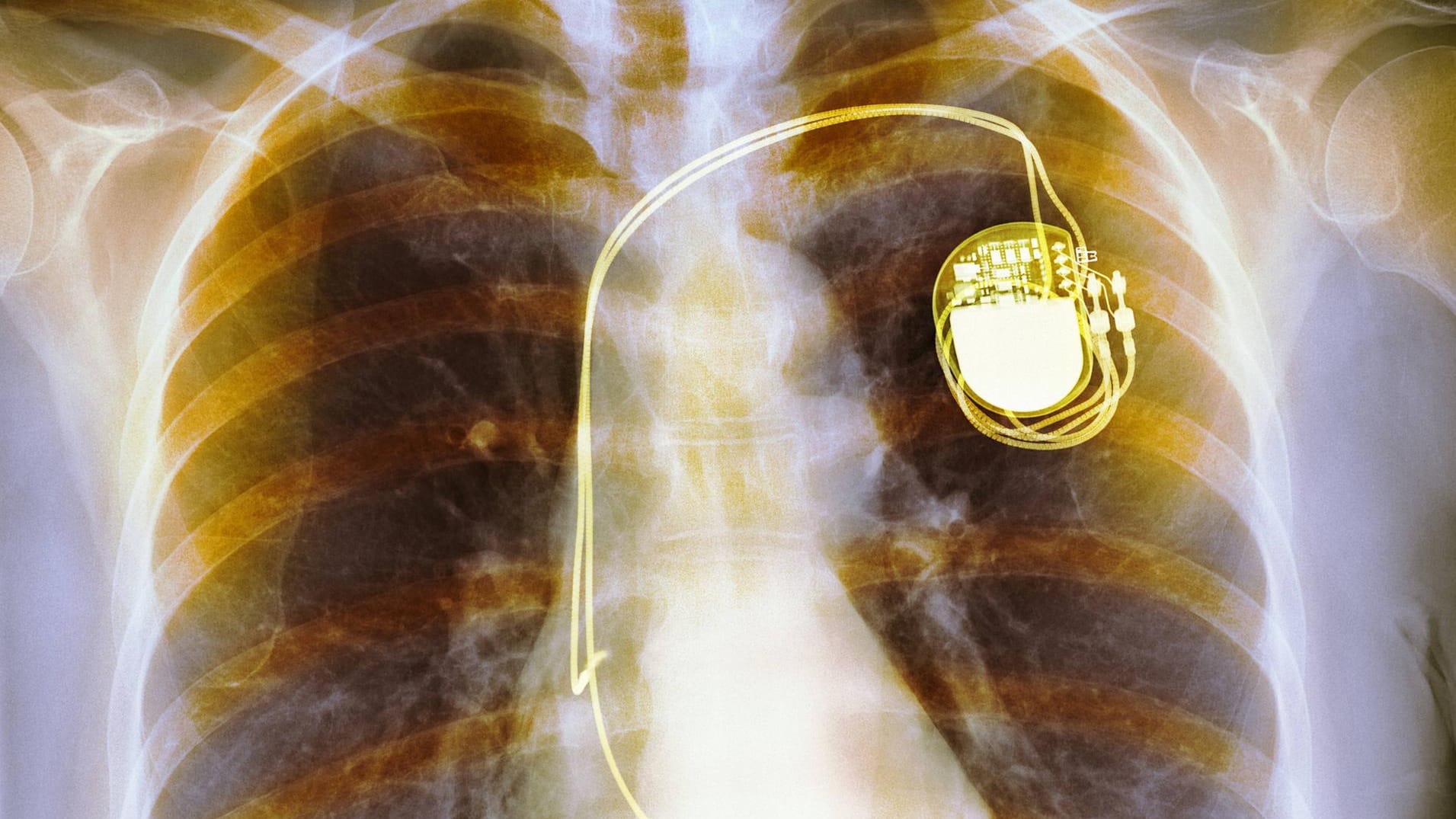

Herzschrittmacher Sicherheitslücke im Brustkorb

Das Leben von Marie Moe hängt an einem Computer, nämlich an einem modernen Herzschrittmacher. Ein Programmierfehler könnte sie töten, ein Hacker vielleicht auch. Damit es nicht dazu kommt, wendet sie sich an die internationale IT-Szene.

Marie Moe hatte keine Wahl, welches Gerät man ihr einbaut. Es war eine dringende Operation vor vier Jahren, keine Zeit für Diskussionen, es ging um ihr Leben. Als sie wieder aufwachte, trug sie einen Herzschrittmacher, wie üblich ein Modell, das die Ärzte ausgesucht haben. Die 37-jährige Norwegerin hat in Informationssicherheit promoviert, sie weiß um Sicherheitslücken in Software und Hardware, die finden sich schließlich fast überall. Und nun fragt sich Moe seit Jahren, wie sicher eigentlich dieses eine Gerät in ihrer Brust ist.

Google liefert erschreckende Infos

Zunächst suchte sie im Netz nach Informationen über ihren Herzschrittmacher – und fand mit bloßem Googeln die Bedienungsanleitung. Sie fand heraus, dass ihr Leben nicht nur von dem Schrittmacher selbst, sondern von mehreren Geräten abhängt und dass ihr Schrittmacher auch von außen ansteuerbar ist.

Das haben bereits andere Patienten als Gefahr ausgemacht: Dick Cheney hat sich aus Angst vor einem Anschlag die Drahtlos-Funktion in seinem Herzschrittmacher deaktivieren lassen. Auch bei Moe ist eine entsprechende Funktion in ihrem Gerät deaktiviert, weil sie sie medizinisch gesehen nicht unbedingt braucht. Zu viele Details möchte sie aus naheliegenden Gründen aber nicht über das in ihr verbaute Gerät verraten. Und vieles wusste sie - wie wohl die meisten Patienten – selbst lange nicht.

Herzschrittmacher über Ebay ersteigert

Sie beschloss, sich genauer mit der potenziellen Sicherheitslücke in ihrem Körper zu befassen. Verschiedene IT-Experten und Hacker forschen zur Sicherheit von medizinischem Gerät; unter anderem hörte Moe 2013 davon, dass der Star-Hacker Barnaby Jack auf einer Konferenz in Las Vegas einen Vortrag über die Angriffsszenarien auf Herzschrittmacher halten wollte. Moe beschloss damals, nach Las Vegas zu reisen und versuchte über den ihr bekannten Sicherheitsexperten Éireann Leverett einen Kontakt zum Redner herzustellen.

Eine Woche vor der Konferenz allerdings starb Barnaby Jack, sein Wissen hatte er laut Leverett noch geteilt, allerdings nur mit bestimmten Medizinfirmen, nicht mit der Öffentlichkeit. Leverett beschloss, Marie Moe selbst zu helfen und mit ihr die Sicherheit oder Unsicherheit ihres Herzschrittmachers zu erforschen. Auf dem Hacker-Kongress 32C3 des Chaos Computer Clubs in Hamburg werden die beiden am späten Abend über ihr Projekt sprechen. "Wir werden allerdings nicht tief ins Detail gehen, was wir bisher herausgefunden haben", sagt Moe, viel zu gefährlich sei das und in ihrem Fall auch viel zu privat.

Hacken von Herzschrittmachern selbst getestet

Über Ebay haben sie zuerst verschiedene Herzschrittmacher und dazugehörige Geräte gekauft, um sie zu testen, zu hacken, zu verstehen. "Ich bastele ja nicht an meinem eigenen Gerät herum", sagt Moe, das ginge ja auch schlecht. Die ersten Probleme mit Sicherheit und Datenschutz bei medizinischen Geräte zeigten sich den beiden auf den ersten Blick: Einige Exemplare kamen bei den Forschern samt der gespeicherten Patientendaten an.

Beim näheren Hinsehen ließ sich noch mehr kritisieren: Der Code, der Marie Moe am Leben hält, ist nicht öffentlich einsehbar, es ist keine Open-Source-Software, sondern ein geschlossenes System. Deshalb können ihn sich Programmierer und Sicherheitsexperten nicht auf mögliche Schwachstellen prüfen. "Es sollten mehr Menschen die Möglichkeit bekommen, den Code zu überprüfen zu können", fordert Moe.

Ein Update ist nicht so einfach möglich

Mögliche Schwachstellen im Code sind das, was Moe am meisten Sorge bereitet: "Ich habe weniger Angst davor, gehackt zu werden, als vor Fehlern in der Software." Ein Update lasse sich bei einem Herzschrittmacher eben nicht so einfach und sorglos einspielen wie am Rechner - und um das gesamte Gerät zu ersetzen, ist eine Operation nötig.

Moe und Leverett möchten deshalb das Augenmerk der Hacker auf der Konferenz in Richtung der medizinischen Geräte lenken, die auch alle Computer sind, aber oft stiefmütterlich behandelt werden, was Programmierung und Wartung angeht. Weil manchem Entwickler auch das Bewusstsein für seine Verantwortung fehlt, glaubt Leverett: "Viele Informatikstudenten wollen später mal bei Google oder Facebook arbeiten und kämen gar nicht darauf, dass der von ihnen geschriebene Code vielleicht irgendwann in einem Herzschrittmacher landet." Und dort über Leben und Tod entscheidet.

Für all diese Probleme möchten die beiden auf der internationalen IT-Konferenz ein Bewusstsein schaffen. "Wir müssen uns die Sicherheit von medizinischen Geräten genauer ansehen", sagt Moe, "ich hoffe, dass in Zukunft mehr Forscher hacken, um Leben zu retten."

Moe wird zur unbequemen Patientin

Als Fachfrau kann sie zur Stimme für viele Patienten werden, die sich schlechter auskennen als sie und die viele Fragen gar nicht stellen. Auch vielen Ärzten sei das Thema IT-Sicherheit noch fremd, die Sicherheitsstandards in vielen Krankenhäusern niedrig, erklärt das Forscherduo. "Für viele Ärzte klingt das Szenario eines Angriffs auf einen Herzschrittmacher mehr nach einem Hollywood-Thriller als nach einer realen Gefahr", sagt Leverett.

Von ihrer Energie können andere Patienten mit Herzschrittmachern nur profitieren. Moe stellt den Medizinern und Informatikern Fragen, die viele andere Patienten wohl niemals stellen würden, sie ist ein "informierter Konsument", wie Leverett sagt.

In fünf oder sechs Jahren steht ihre nächste planmäßige Operation an, "dann wird die Batterie leer, die halten in der Regel so um die zehn Jahre", sagt Moe. Bis dahin werde sie eine unbequeme Patientin geworden sein: "Ich werde sehr genaue Fragen stellen über den Tausch und über das neue Gerät."