Verseuchte Werbebanner Angriffe auf Pornoseiten nehmen zu

Die Angriffe auf Pornoseiten nehmen zu: Immer häufiger stellen Anbieter wie Youporn oder Pornhub fest, dass ihre Portale zur Virenschleuder mutieren. Dass es wiederholt gleich mehrere erwischt, hat einen Grund: Sie finanzieren sich unter anderem durch Banner, die von einem Werbenetzwerk stammen. Ist einer der Banner mit Schadcode verseucht, sind gleich mehrere Portale betroffen.

Verantwortlich für die Banner ist das Werbenetzwerk "ExoClick ad network". Wie das Blog "Malwarebytes" jetzt berichtet, nutzen mehrere der größten Porno-Anbieter im Internet dessen Leistungen. Wiederholt haben Kriminelle nun Schadcode in dessen Werbebanner eingeschleust. Ob die Serie der Angriffe geplant oder zufällig ist, bleibt unklar. Doch sie ist sehr auffällig.

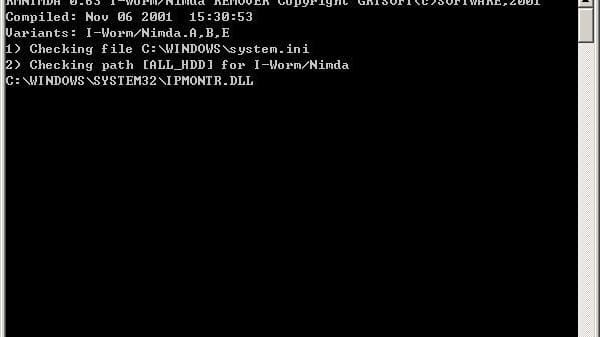

Durch verseuchte Werbebanner kann in veralteten Browsern Schadcode auf dem Rechner des Nutzers ausgeführt werden. Nutzer können sich schützen, in dem sie ihre Browser und vor allem Windows regelmäßig aktualisieren. Voraussetzung ist selbstverständlich auch ein aktueller Virenscanner, mit dem Nutzer ihr System ab und zu komplett scannen sollten.

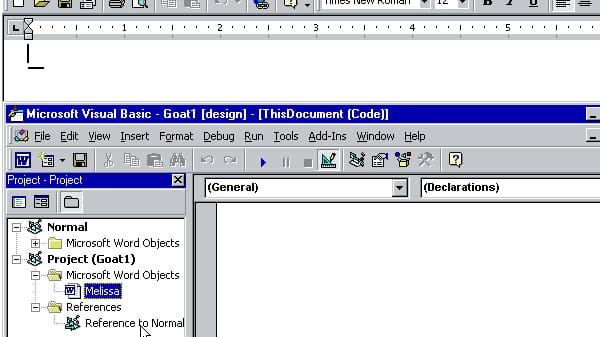

Schadcode in Javascript

Der eingebaute Schadcode steckt in einem Javascript-Befehl. Mit dem Script cookiecheck.js überprüft der Anbieter abgespeicherte Datenschnipsel, sofern die Bezeichnung auf die Funktion schließen lässt. Dies ist noch nicht weiter ungewöhnlich, selbst bei flüchtiger Überprüfung des Codes seien keine Auffälligkeiten zu entdecken, berichtet das Blog.

Die verseuchten Zeilen verstecken sich hinter scheinbar sauberem Code – und fielen möglicherweise deshalb zunächst nicht auf. Erst am 19. September entdeckte der Virenjäger Malekal die Attacken und meldete sie auf Twitter. ExoClick meldete sich umgehend und beseitigte das Problem. Es dürfte aber nicht die letzte dieser Art gewesen sein.